Sisu

Selles artiklis: Pahavara vältimine Vältige juhtmega juurdepääsu luuramist

Internet on loodud mugavuse ja mugavuse huvides, mitte turvalisuse tagamiseks. Kui sirvite Internetis samamoodi nagu tavaline Interneti-kasutaja, on tõenäoline, et mõni pahatahtlik inimene järgib teie sirvimisharjumusi nuhkvara või skriptide abil ja võib minna nii kaugele, et kasutab kaamerat arvutist arvutisse. teadmisi. Need, kes saavad seda laadi teavet, ükskõik kus nad ka poleks, saavad teada, kes te olete, kus te elate, ja saada teie kohta palju isiklikumat teavet. Internetis on kaks peamist jälgimismeetodit.

- Pange nuhkvara oma arvutisse oma kohale

- "Kuulake" kõiki andmeid, mida vahetate serveritega kõikjal maailmas.

etappidel

1. meetod Vältige pahavara

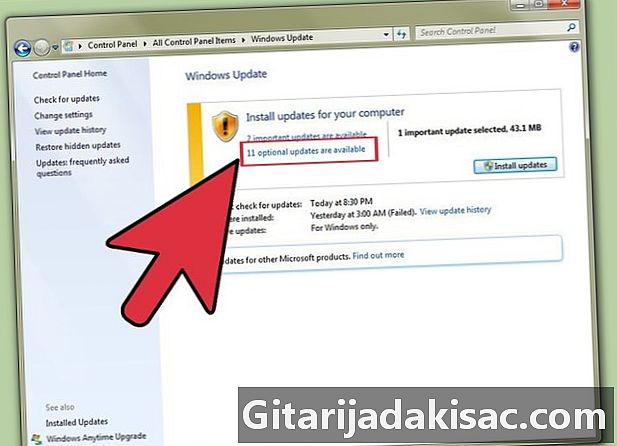

- Hoidke oma operatsioonisüsteem ajakohasena. Kõige traditsioonilisem Internetis luuramiseks kasutatav meetod on nuhkvara süstimine, mis võib ohvri süsteemi "juurdepääsuuksed" tema teadmata avada. Hoides oma opsüsteemi ajakohasena, lubate selle väljaandjal hävitada tarkvara turvaparandusi, et kaitsta teie OS-i kõige haavatavamaid osi ja muuta pahavara rikkeid.

-

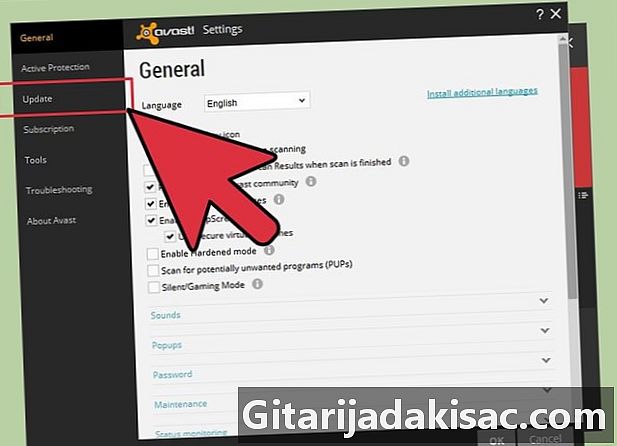

Hoidke oma rakendused ajakohased. On kindel, et teie kasutatavaid rakendusi värskendatakse funktsioonide täiustamiseks, kuid see on ka viis vigade parandamiseks. Vigu on erinevat tüüpi: mõned neist tekitavad ainult kasutaja tajutavaid talitlushäireid, teised mõjutavad teie programmi mõnda töörežiimi, kuid on ka kategooria, mis võimaldab häkkeritel teadaolevaid turvaauke automaatselt ära kasutada, nii et Võtke automaatselt masina kaugjuhtimispult. On ütlematagi selge, et kui sellised vead kõrvaldatakse, lõpevad need rünnakud enam. -

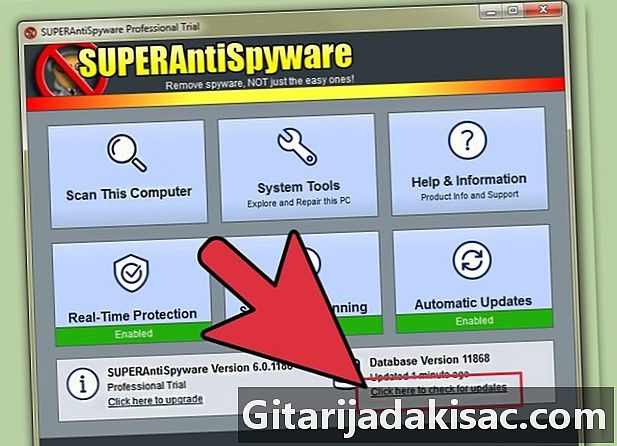

Hoidke oma viirusetõrje töökorras ja ajakohane. See kehtib eriti Windowsi all töötavate süsteemide kohta. Kui viirusetõrjeallkirjade allkirjade andmebaasi ei värskendata regulaarselt, ei suuda see viirusi ja pahavara kohe tuvastada. Kui teie süsteemi ei kontrollita regulaarselt ja viirusetõrje pole taustal töötama seatud, pole sellest kasu. Viirusetõrjeprogrammide eesmärk on viiruste, nuhkvara, usside ja juurkomplektide kontrollimine ja nende ohtude kõrvaldamine. Nuhkvara tuvastamisele spetsialiseerunud programmil pole muud mõju kui hea viirusetõrje. -

Lülitage sisse ainult üks viirusetõrje. Need programmid peavad olema efektiivsed väga kahtlaselt.Parimal juhul saate ühe või teise viirusetõrje tuvastatud "valepositiivse" ja halvimal juhul võib ühe neist toimimist teine takistada. Kui soovite tõesti kasutada rohkem kui ühte viirusetõrjetarkvara, värskendage oma allkirjade andmebaase, ühendage arvuti Internetist lahti, keelake oma peamine viirusetõrje täielikult ja pange teine oma režiimis "skannimise nõudmisel" toimima. Seejärel võidakse teie peamine viirusetõrje tuvastada valepositiivsena, kuid selle teadmine ei ole probleem. Nüüd käivitage oma peamine viirusetõrje ja jätkake arvuti tavapärast kasutamist. Malwarebytes tarkvara võiks olla teie viirusetõrje esimese taseme turvalisuse hea täiendus. -

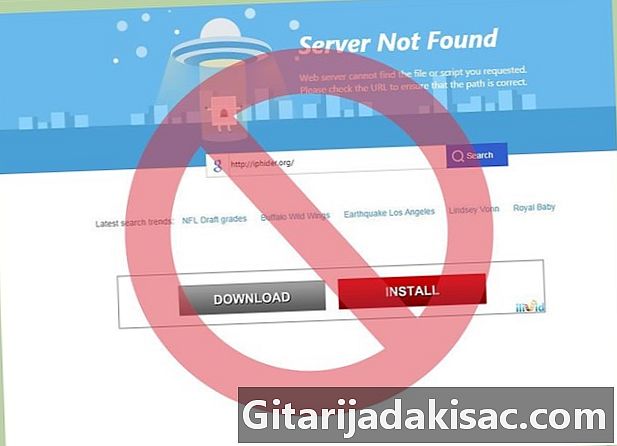

Allalaadimisi saate teha ainult usaldusväärsetelt saitidelt. Ärge laadige alla midagi, mis pärineb ametlikelt saitidelt (mis tahes opsüsteemi jaoks) või usaldusväärsete rakenduste hoidlatest. Kui soovite alla laadida VLC-meediumipleierit, laadige see alla ainult teie opsüsteemile vastavas rakenduste hoidlas või väljaandja saidil. Otsige Google'ist väljaandja aadressi, mis annab teile:www.videolan.org/vlc/. Ärge kunagi kasutage rohkem või vähem teadaolevaid või mitteametlikke saite, isegi kui teie viirusetõrje ei teata, kui seda teete. -

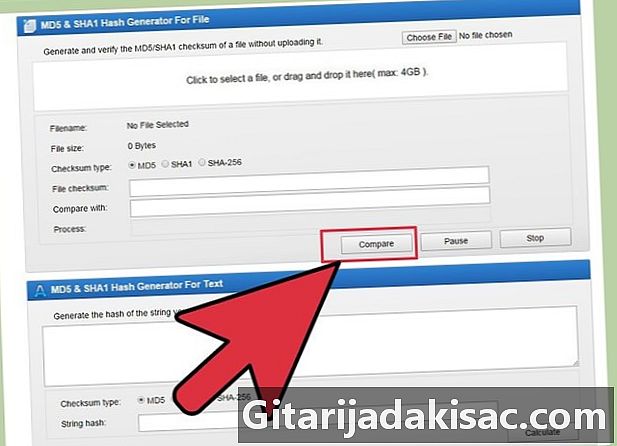

Tehke kahekomponendiline allkirjade kontroll. Md5 ja SHA2 allkirjade kohta lugege selle saidi juhiseid ja seda artiklit. Selle kontrollimismeetodi idee on luua allkiri faili binaarsest sisust (näiteks rakenduse installija). Saadud allkiri antakse ametlikul allalaadimisveebisaidil või usaldusväärses andmebaasis. Kui olete faili alla laadinud, saate seda allkirja ise reprodutseerida selle genereerimiseks mõeldud programmiga, seejärel võrrelda saadud tulemust allalaaditud veebisaidil kuvatuga. Kui võrreldud allkirjad on samad, on kõik hästi, vastasel juhul võite alla laadida võltsitud või manipuleeritud programmi, mis võib sisaldada viirust, või võis see edastuse ajal olla tõrge. Mõlemal juhul peate selle tunde saamiseks allalaadimise taaskäivitama. Seda protsessi rakendatakse Linuxi või BSD-i jaotuste allalaadimisel automaatselt, kui kasutate paketihaldurit, nii et te ei pea selle pärast muretsema. Windowsis peate selle kontrolli käsitsi tegema. -

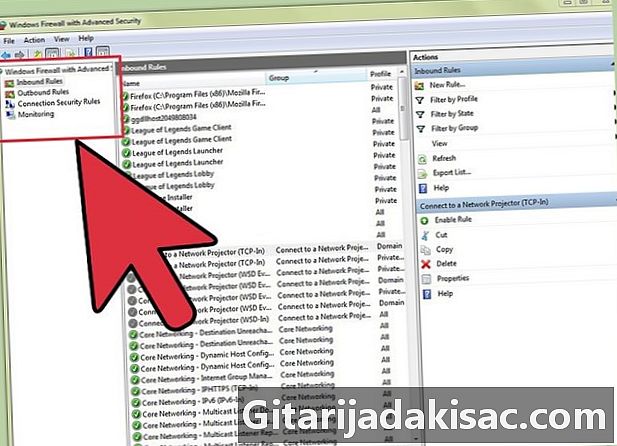

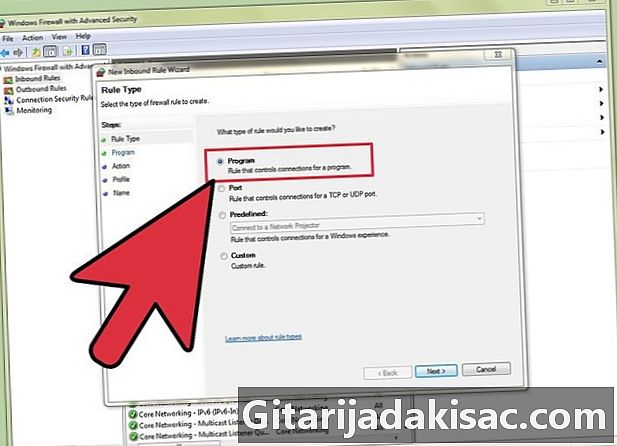

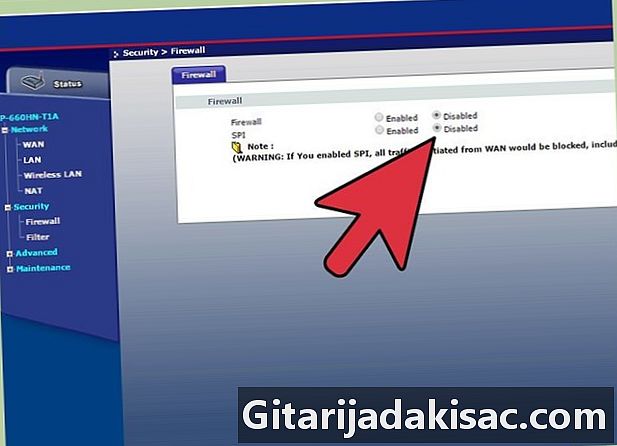

Pange tulemüür paika. Need, mis on integreeritud Linuxi distributsioonidega, on väga hea kvaliteediga: see on "netfilter" ja "iptable" Linuxi all või "pf" BSD all. Windowsis peate otsima õige. Tulemüüri mõistmiseks kujutlege vahetusmeest suures sorteerimisjaamas, kus on rongid (sarnaselt võrgu andmetega), dokid (võrreldavad tulemüüri sadamatega) ja rööpad ( võrreldav andmevoogudega). Rong ei saa ise maha laadida: ta peab kasutama deemonitele sarnast käitlusteenust (see on taustal töötav programm ja see peab laadima konkreetse sadama). Ilma selle teenuseta ei saaks midagi teha isegi siis, kui rong jõuaks õigele platvormile. Tulemüür ei ole ei sein ega barjäär, see on valimisaktiivsuse süsteem, mille ülesanne on hallata andmevoogu sisend- või väljundiavamiseks seadistatud sadamates. Sellegipoolest ei saa te väljuvaid ühendusi juhtida, kui te ei blokeeri võrku ega katkesta seda, kuid näete, mis toimub. Ehkki enamik nuhkvara suudab nutikalt teie tulemüüri sisse hiilida, ei saa nad oma tegevust varjata. Pistikust 993 teavet väljastava nuhkvara tuvastamine on palju lihtsam, isegi kui te ei kasuta IMAP-i rakendust, kui leida see peidetud Internet Exploreri kaudu, saates andmeid pordi 443 kohta, mida kasutate regulaarselt ja seaduslikult. Kui kasutate standardset tulemüüri (see kehtib näiteks fp ja netfilter / iptable puhul), kontrollige ootamatute väljavoolude esinemist, blokeerides kõik sisendid, välja arvatud lubatud ühendused. Ärge unustage lubada kõikidel andmevoogudel Loopback (lo) pordil, mis on vajalik ja turvaline. -

Kui tulemüür on neutraalne, kasutage ainult tegevuste teatamiseks. Sellist tüüpi tulemüüriga, mis suudab ainult pakette filtreerida, ei saa te arukalt ühtegi andmevoogu blokeerida. Vältige rakendusepõhist juurdepääsu filtreerimist, mis on keeruline rakendada, vananenud ja annab teile "vale turvalisuse" tunde. Enamik pahavara sissetungib pahatahtlikku koodi õigustatud rakendustesse, mis vajavad Interneti-ühenduse loomist (näiteks Internet Explorer) ja käivitatakse tavaliselt samal ajal. Kui see brauser proovib ühendust luua, küsib tulemüür teie nõusolekut ja kui te annate selle, hakkab nuhkvara väljastama oma multiplexitud teavet koos teie õigustatud andmetega pordides 80 ja 443. -

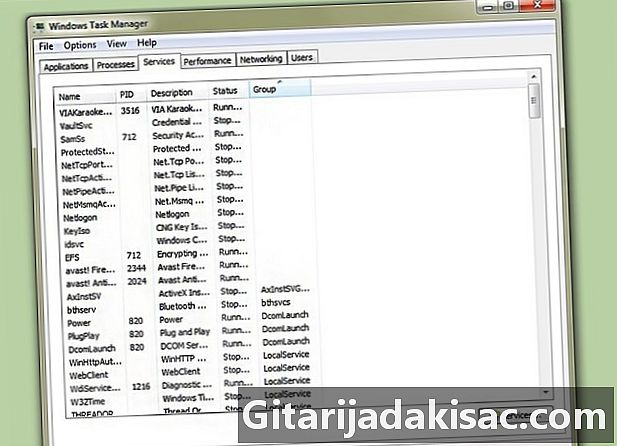

Kontrollige töötavaid teenuseid (või deemoneid). Naastes ülalmainitud rongi mahalaadimise näite juurde, siis kui keegi last ei hooli, ei juhtu midagi. Ärge kasutage serverit. Teil pole vaja teenust tööle panna, et kuulata, mis toimub väljaspool. Olge siiski ettevaatlik: enamus Windowsi, Linuxi, Mac OS-i või BSD-d käitavaid teenuseid on hädavajalikud, kuid ei saa kuulata, mis toimub väljaspool teie arvutit. Kui saate, keelake mittevajalikud teenused või blokeerige oma tulemüüri vastavates portides liiklus. Näiteks kui teenus "NetBios" kuulab sadamaid 135 ja 138, blokeerige neilt sissetulev ja väljaminev liiklus, kui te ei kasuta Windows Share'i. Pidage meeles, et teenuste vead on tavaliselt avatud uksed, et arvuti abil eemalt kontrolli saada ja kui need teenused on tulemüüri poolt blokeeritud, ei pääse keegi teie süsteemi. Võite proovida kasutada ka skannimisprogramme, näiteks "nmap", et määrata blokeeritavad pordid või blokeeritavad teenused (mis on samad). -

Ärge kasutage oma süsteemi administraatori kontot. See on Vista ja Windows 7 versioonides palju parem. Administraatori konto kasutamisel võib iga rakendus, isegi kui see on pahatahtlik, paluda teil käitada administraatoriõigustega. Pahavara, millel pole juurdepääsu administraatori õigustele, peab olema nutikas oma süsteemi toiteallika kasutamiseks, kui olete tuttav töötamisega tavarežiimis. Parimal juhul võiks see saata teavet ainult teile ühe kasutajana, kuid mitte ühelegi teisele süsteemi kasutajale. Selle teabe saatmiseks ei kuluta palju süsteemiressursse ning seda on arvutist palju lihtsam tuvastada ja eemaldada. -

Kaaluge üleminekut Linuxile. Kui teile ei meeldi arvutimängud või kui te ei kasuta haruldast või spetsiaalset tarkvara, oleks parem, kui vahetaksite Linuxi vastu. Tänaseks on tõepoolest teada, et tosin pahavara, mis üritasid neid süsteeme nakatada, neutraliseeriti kiiresti erinevate levitamiste pakutavate turvavärskenduste kaudu. Linuxi rakenduste värskendused on kinnitatud, allkirjastatud ja pärinevad autentitud hoidlatest. Ehkki Linuxi jaoks on olemas viirusetõrjeprogrammid, pole need selle süsteemi töörežiimi arvestades vajalikud. Leiate Linuxi distributsioonide ametlikest hoidlatest suure hulga kvaliteetseid, küpset, tasuta ja tasuta rakendusi, mis vastavad enamikule vajadustest (Libreoffice, Gimp, Inkscape, Pidgin, Firefox, Chrome, Filezilla, Thunderbird), aga ka hulgaliselt programmid multimeediumfailide kasutamiseks ja muundamiseks. Enamik neist tasuta rakendustest töötati välja Linuxi jaoks ja selle all ning hiljem porditi Windowsi.

2. meetod Vältige juhtmega juurdepääsu luuramist

-

Kontrollige traadiga võrgu terviklikkust. Veenduge, et teie võrgukaablid poleks rikutud ja et teie lülititel ja jaotuskarpidel poleks täiendavaid linke. -

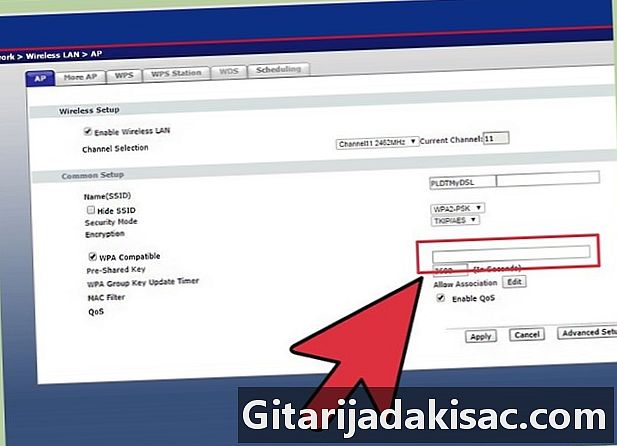

Kontrollige traadita võrgu krüptimisprotokolli tõhusust. Teie ruuteri andmevoog peab olema krüpteeritud vähemalt WPA-TKIP, WPA (2) -CCMP või WPA2-AES protokollide järgi, viimane on kõige tõhusam. Spioonivalimise tehnikad arenevad väga kiiresti, WEP-protokoll on nüüd muutunud ebajärjekindlaks ega kaitse enam teie konfidentsiaalsust. -

Ärge navigeerige kunagi Internetis puhverserveri kaudu. Pidage meeles, et olete suhetes "usaldusega" sellega, kes selle volikirja tööle paneb ja kes on teile täiuslik võõras. See ei pruugi olla nii heatahtlik, kui arvate, ja võib-olla suudab ta puhverserveri kaudu "kuulata" ja lindistada kõike, mida saadate või vastu võtate Interneti kaudu. Samuti on võimalik dekodeerida krüptimist, mida pakuvad teie kasutatavad protokollid HTTPS, SMTPS või IMAP, kui te ei rakenda ettevaatusabinõusid. Sel viisil saab ta veebimaksete tegemisel teie krediitkaardi numbri või teie pangakontole pääsukoodi. On palju parem, kui kasutate HTTPS-protokolli otse saidil, selle asemel, et läbida täiesti tundmatud vaheteenused. -

Võimalusel kasutage krüptimist. Ainult nii saate veenduda, et keegi teine kui teie ise ja kaugserver ei saa aru, mida te saadate ja vastu võtate. Kasutage võimaluse korral SSL / TLS-i, vältige FTP-d, HTTP-d, POP-i, IMAP-i ja SMTP-d ning kasutage nende turvalisi versioone, näiteks SFTP, FTPS, HTTPS, POPS, IMAPS ja POPS. Kui teie brauser teatab teile, et mõne saidi väljaantud sertifikaat on halb, siis vältige seda. -

Ärge kasutage IP-maskeerimise teenust. Need teenused on tegelikult volikirjad. Kõik teie andmed lähevad neist läbi ja need saidid saavad neid meelde jätta. Mõned neist on isegi "andmepüügi" tööriistad, see tähendab, et nad võivad saata teile selle saidi võltslehte, kuhu olete erinevatel põhjustel lingitud, paluda teil "meelde tuletada" neile mõnda isiklikku teavet mis tahes preambuli alusel ja siis imiteerivad "head" veebisaiti, mõistmata isegi seda, et olete ise oma võõratele inimestele oma konfidentsiaalse teabe edastanud.

- Ärge sisestage e-kirju inimestelt, keda te ei tunne.

- Ärge lisage lisatud dokumente, kui need pole pärit inimestest, keda tunnete ja nende olemasolu on meilis selgesõnaliselt mainitud.

- Interneti-vead on head võimalused sirvimisajaloo loomiseks ilma teie teadmata. Teil on võimalik need neutraliseerida mitme Firefoxi ja Chrome'i pakutud laienduse abil.

- Kui tunnete võrgumängude kasutamist, mille avamiseks on vaja mõnda pordi, ei pea te neid enam uuesti sulgema. Pidage meeles, et ilma aktiivse teeninduseta ohte ei eksisteeri ja kui teie mängurakendused suletakse, ei saa enam miski teie sadamate andmevooge kuulata. See on täpselt nagu nad on suletud.

- Kui kasutate e-posti klienti, konfigureerige see nii, et e-kirjad kuvatakse puhtas e, mitte HTML-is. Kui te ei saanud ühte vastuvõetud e-kirju lugeda, tähendab see, et see koosneb HTML-pildist. Võite olla kindel, et see on rämpspost või reklaam.

- Ühel veebisaidil ei ole võimalik teie IP-aadressi teistele veebisaitidele leida.

- Ärge kunagi laske arvutil ilma tulemüürita töötada. Turvaaukudele pääsevad ligi ainult teie kasutatava võrgu kasutajad. Kui eemaldate tulemüüri, muutub kogu Internet teie võrguks ja sel juhul pole väga lühiajaline rünnak enam probleem (maksimaalselt mõni sekund).

- Ärge kunagi kasutage korraga mitut nuhkvaradetektorit.

- Teie IP-aadressist pole häkkeritele mingit kasu.

- Veebisaitide omanikud ei saa teid teie IP-aadressiga tõhusalt jälgida. Enamikul juhtudel on teie Interneti-teenuse pakkuja (ISP) teile määratud IP-aadress "dünaamiline". See muutub keskmiselt iga 48 tunni järel ja ainult teie Interneti-teenuse pakkuja teab tõesti, kes te olete. Samuti on tal tehniliselt võimatu registreerida kõigi oma klientide liiklust ja neid kõiki tuvastada.

- Kui tulemüüri pordid on avatud, pole neist häkkeritele kasu, kui nende kuulamiseks pole halb teenus.

- IP-aadress on ainult nagu iga teine aadress. Oma füüsilise või geograafilise aadressi teadmine ei hõlbusta mööbli vargust ja sama kehtib ka teie IP-aadressiga andmete kohta.